Juice Jacking : Le Nouveau Fléau des Stations de Recharge

Le 30/07/2024

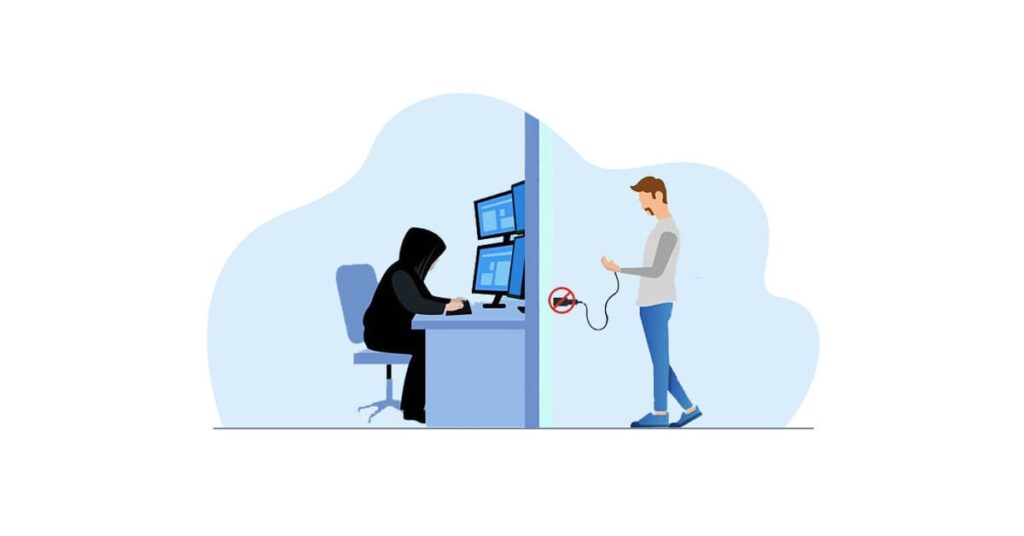

Le Juice Jacking est une méthode de piratage informatique exploitant les stations de recharge USB publiques pour voler des données ou installer des logiciels malveillants sur des appareils connectés. Ce concept, apparu en 2011, continue de représenter une menace sérieuse pour les utilisateurs de smartphones et autres appareils électroniques.

Comment Fonctionne le Juice Jacking ?

Le Juice Jacking exploite la capacité des ports USB à transférer non seulement de l'énergie, mais aussi des données. Lorsqu'un utilisateur connecte son appareil à une station de recharge compromise, les attaquants peuvent accéder à des informations sensibles comme des contacts, des emails, des messages et des photos. Voici les différentes méthodes d’attaque :

- Vol de données : Le logiciel malveillant peut automatiser le transfert de données sensibles telles que les mots de passe, les informations bancaires et les contacts.

- Installation de logiciels malveillants : Des malwares comme des rançongiciels, des logiciels espions ou des logiciels de suivi des frappes peuvent être installés, compromettant la sécurité de l’appareil.

- Attaques multi-appareils : Une fois un appareil infecté, il peut transmettre le malware à d'autres appareils via des ports USB.

- Blocage de l’appareil : Les hackers peuvent verrouiller l’appareil, exigeant une rançon pour restaurer l’accès.

Comment se Protéger ?

Les attaques de Juice Jacking sont souvent difficiles à détecter car les bornes malveillantes fournissent de l’énergie tout en compromettant l’appareil. Cependant, quelques bonnes pratiques peuvent aider à se protéger :

- Utiliser des prises de courant alternatif : Lorsque vous voyagez, préférez utiliser une prise secteur avec votre propre chargeur plutôt qu’un port USB public.

- Transporter une batterie portable : Avoir une batterie externe garantit que vous pouvez recharger vos appareils sans les exposer à des risques potentiels.

- Utiliser un câble de chargement uniquement : Ces câbles empêchent le transfert de données tout en permettant la charge, réduisant ainsi les risques de vol de données ou d’installation de malwares.

- Sélectionner l’option “charger uniquement” : Lorsque vous connectez votre appareil à un port USB, sélectionnez toujours “charger uniquement” pour bloquer tout transfert de données.

- Utiliser un bloqueur de données USB : Cet outil se place entre le câble de charge et le port USB, empêchant la transmission de données tout en permettant la charge de votre appareil.

💡Cet article vous a plu ? Lisez également : Cookies tiers : changement de cap pour Google

Commentaires

Aucun commentaire pour cet article.

Vous devez être connecté pour laisser un commentaire.

Se connecter